ctf常用隐写工具介绍

winhex

WinHex的核心是通用的十六进制编辑器,在计算机取证,数据恢复,低级数据处理和IT安全领域特别有用。日常和紧急使用的高级工具:检查和编辑各种文件,从文件系统损坏的硬盘驱动器或数码相机卡中恢复已删除的文件或丢失的数据——来自官网介绍

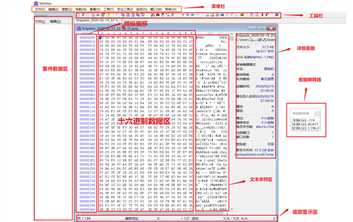

界面

功能介绍

菜单栏:提供了所有功能的入口

工具栏:常用功能的快捷方式

案件数据区:主要用于取证

横纵坐标偏移:标识数据中每一个字节的偏移地址

十六进制数据区:显示数据的十六进制形式的内容

文本字符区:根据相应的字符集,显示数据的字符形式的内容

详细面板:显示当前打开文件的详细信息

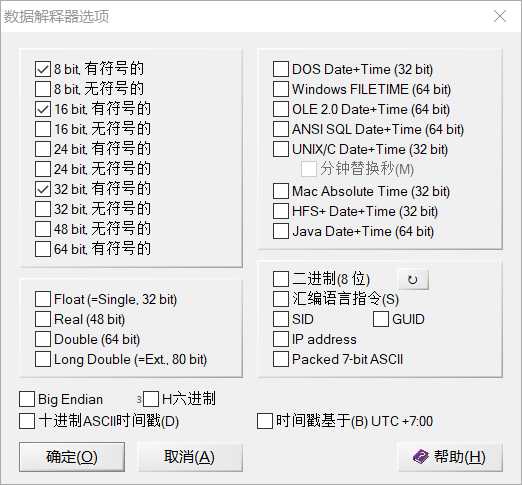

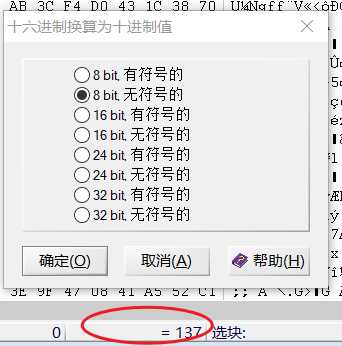

数据解释器:显示当前鼠标所点字节的10进制,8进制等内容,并可以右键->选项,进行相应的配置,如选择大端还是小端,无符号还是有符号

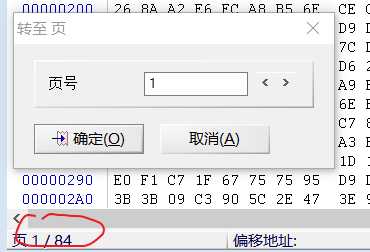

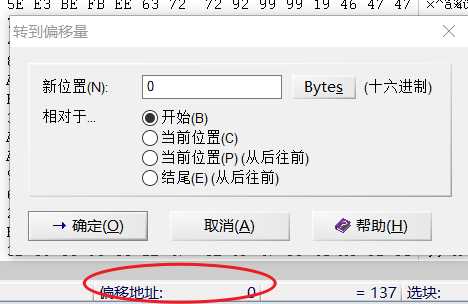

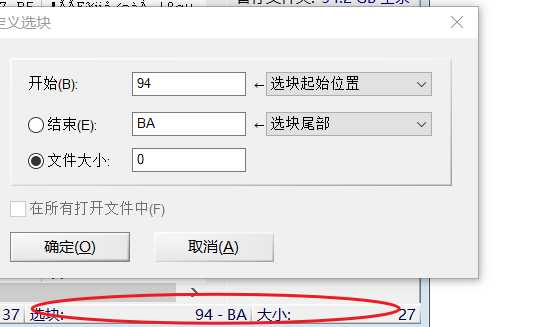

底部显示区:分别显示:当前页数,当前所点字节偏移地址,字节的十进制,所选块数据(如果选择了一块数据的话)的起止偏移地址,选择数据块的大小。通过点击相应位置有如下功能:

跳转相应页面

跳转到相应偏移地址

设置该处显示的数据形式

选择数据块

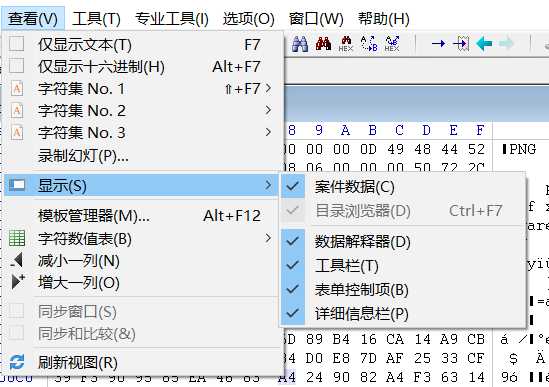

上述一些功能都可通过工具栏“查看”选项,选择显示与否

ctf中常用操作

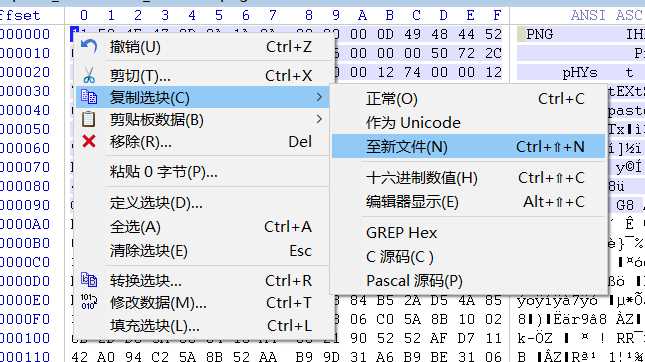

右键->搜索->复制选块 可以将数据复制到新文件中或者以16进制数据等形式进行复制

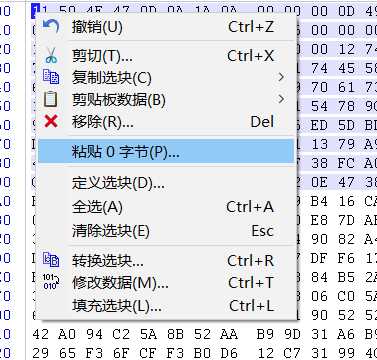

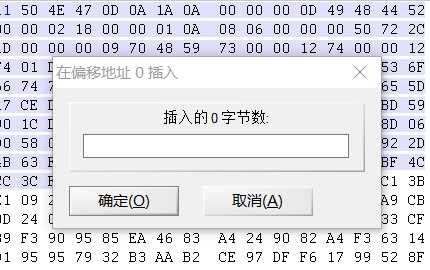

如果要插入数据,可以选中要插入的位置 右键->搜索->粘贴0字节,输入要插入的字节数

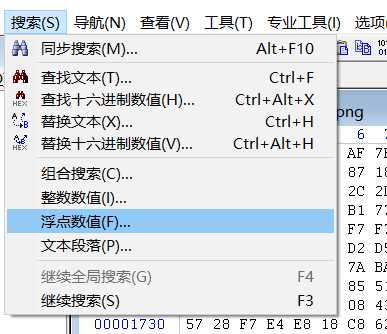

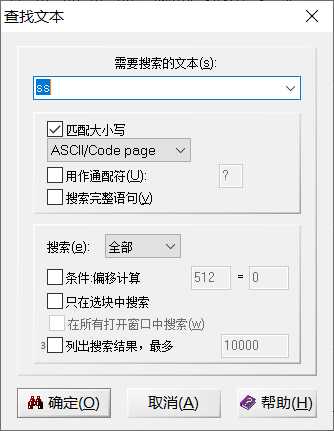

通过工具栏的搜索,或者ctrl+F,可以搜寻特定字符或数据

binwalk

kali自带该工具

项目地址:[https://github.com/ReFirmLabs/binwalk]。(https://github.com/ReFirmLabs/binwalk)

- -B,-- signature 扫描目标文件的常见文件签名

- -A,--opcodes扫描目标文件中常见可执行代码

- -e,--extract自动提取已知的文件类型

- -D,--dd = 文件类型。提取指定的文件类型

- -M,--matryoshka 递归扫描提取的文件

- -d,--depth = 数字。设置递归提取的深度深度(默认值:8)

- -C,--directory = 路径。将文件/文件夹提取到自定义目录(默认为当前工作目录)

stegsolve

需要java环境

功能介绍

打开图片。

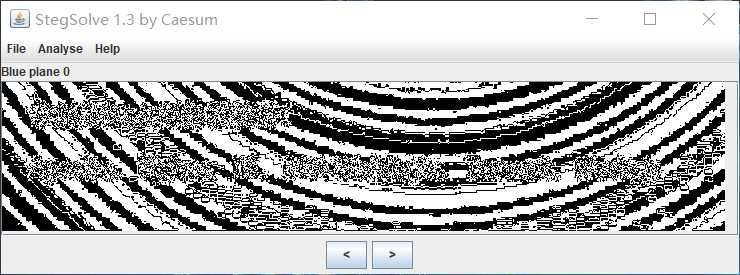

可以通过下面“<”和“>”两个按钮查看图片的灰度图,xor,RGBg各个通道等的情况,如下图显示blue的最低位时的情况

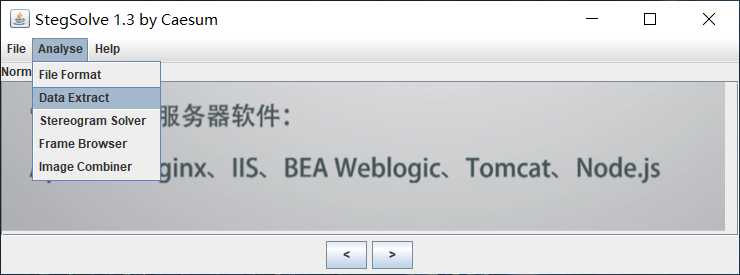

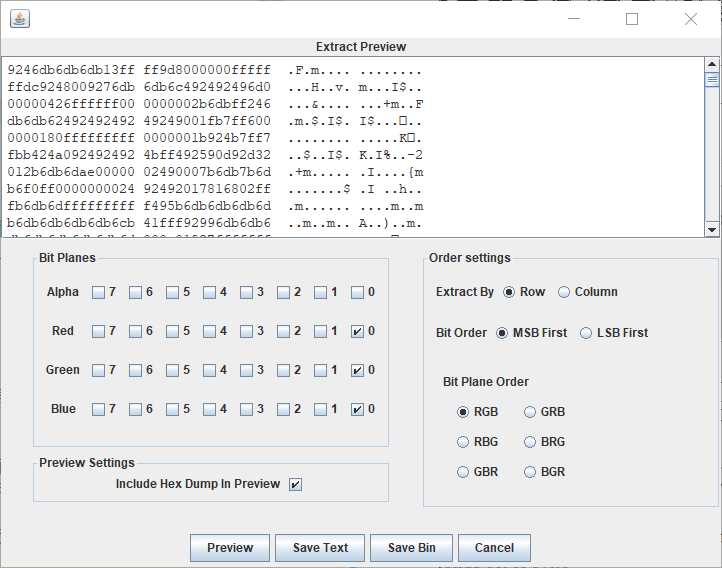

五个功能,如下图

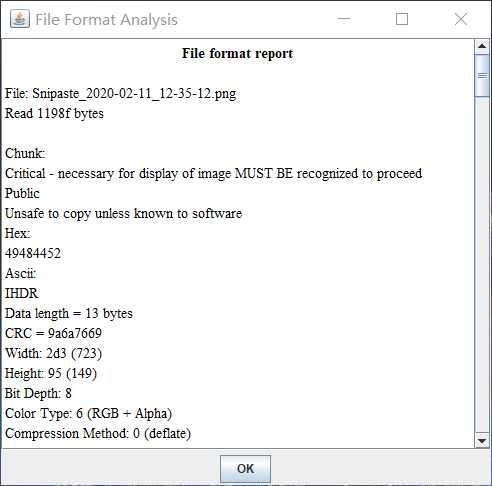

File Format 查看图片中数据的详细信息

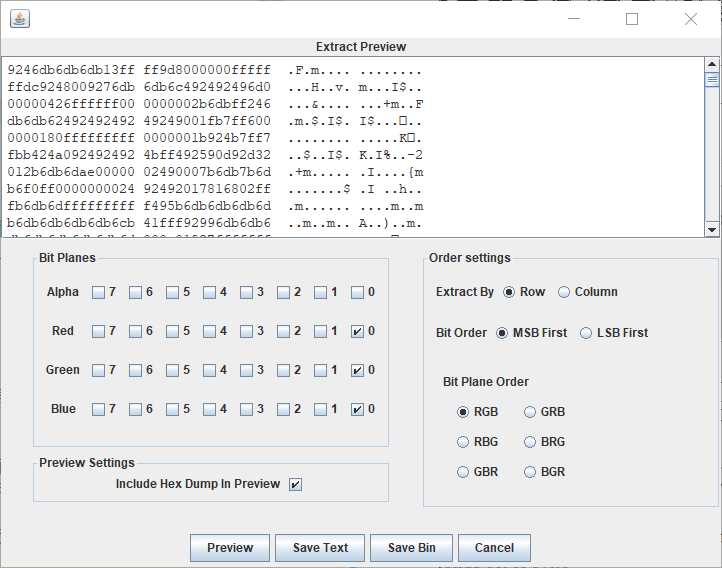

Data Extract:数据提取。如果有lsb隐藏的数据,可以通过下图,选择RGB各通道的最低位,在上方显示出来,或者保存成一个文件

Steregram Solve:使图像左右偏移

Frame Browser:帧浏览器,主要对GIF之类的动图进行分解

Image Combiner:通过下面的按钮对两张图片进行加,减,乘,异或,与,或等运算操作。如下图打开一张相同图片后,进行异或变为全黑的图

stegdetect

通过统计分析技术评估JPEG文件的DCT频率系数,它可以检测到通过JSteg、JPHide、OutGuess、Invisible Secrets、F5、appendX和Camouflage等这些隐写工具隐藏的信息,并且还具有基于字典暴力破解密码方法提取通过Jphide、outguess和jsteg-shell方式嵌入的隐藏信息。项目地址:https://github.com/abeluck/stegdetect

- -q 仅显示可能包含隐藏内容的图像。

- -n 启用检查JPEG文件头功能,以降低误报率。

- -s 修改检测算法的敏感度,该值的默认值为1。检测结果的匹配度与检测算法的敏感度成正比,算法敏感度的值越大,检测出的可疑文件包含敏感信息的可能性越大。

- -d 打印带行号的调试信息。

- -t 设置要检测哪些隐写工具(默认检测jopi),可设置的选项如下:

- j 检测图像中的信息是否是用jsteg嵌入的。

- o 检测图像中的信息是否是用outguess嵌入的。

- p 检测图像中的信息是否是用jphide嵌入的。

- i 检测图像中的信息是否是用invisible secrets嵌入的。

- -V 显示软件版本号

foremost

根据页眉,页脚和内部数据结构恢复,分离文件

- -v -显示版权信息并退出

- -t -指定文件类型。(-t jpeg、pdf…)

- -i 指定输入文件(默认为stdin)

- -o -设置输出目录(默认为当前目录output文件夹下)

F5-steganography

用于f5隐写算法提取和隐藏,需要java环境

项目地址:https://github.com/matthewgao/F5-steganography

运行:在工具文件夹下运行

java Extract 含有秘密的文件 -p 口令

MP3stego

音频隐写工具

隐写:encode -E 秘密文件 -P 口令 载体音频 生成的新的音频

提取信息:decode -X -P 口令 含秘密信息的文件

原文:https://www.cnblogs.com/Qi-Lin/p/12345948.html